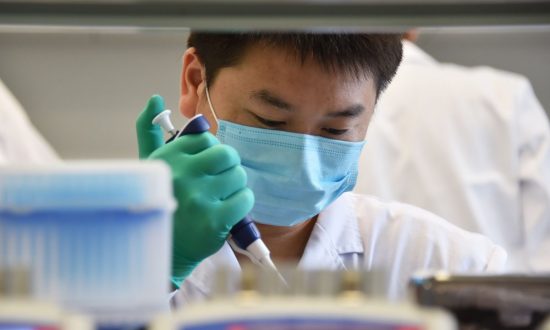

Thế vận hội Mùa đông Bắc Kinh yêu cầu các tuyển thủ trên toàn thế giới tới tham dự phải cài đặt “phần mềm phòng dịch” mang tên “My 2022” (2022 của tôi). Cơ quan nghiên cứu Internet Canada phát hiện rằng, chức năng mã hóa của "My 2022" không có tác dụng, đồng thời phần mềm này còn có thể kiểm duyệt "các từ nhạy cảm".

Theo sổ tay chính thức về Thế vận hội Mùa đông Bắc Kinh do Ủy ban Olympic Quốc tế phát hành, tất cả các vận động viên, huấn luyện viên, nhà báo, quan chức thể thao từ nhiều quốc gia khác và hàng nghìn nhân viên địa phương phải cài đặt ứng dụng “My 2022”, hoặc đăng ký thông tin cá nhân trên trang web.

Theo sách hướng dẫn, tất cả được yêu cầu tải xuống "My 2022" ít nhất 14 ngày trước khi tới Trung Quốc. Sau đó, mỗi ngày phải báo cáo tình trạng sức khỏe của họ, tải lên giấy chứng nhận tiêm chủng và kết quả xét nghiệm COVID-19. Sau khi đến Trung Quốc, mỗi ngày họ cũng phải thông báo tình trạng sức khỏe của mình, bao gồm cả nhiệt độ cơ thể, thông qua ứng dụng này.

Theo báo cáo của “Citizen Lab” từ Đại học Toronto, ngoài việc gửi thông tin sức khỏe của người dùng, phần mềm “My 2022” còn cung cấp một loạt tính năng khác, bao gồm trò chuyện trực tiếp, tin nhắn âm thanh, truyền tệp, cập nhật tin tức và thời tiết, v.v.

"Lỗ hổng tai họa"

Citizen Lab, cơ quan chuyên nghiên cứu về bảo mật kỹ thuật số, đã phân tích "My 2022" và phát hiện ra rằng nó có rủi ro bảo mật, có thể dẫn đến xâm nhập mạng.

Ông Jeffrey Knockel, một nhà nghiên cứu tại phòng thí nghiệm trên, đã viết trong báo cáo rằng phần mềm này "có một lỗ hổng đơn giản, nhưng mang tính tai họa. Đó là khả năng dễ dàng phá vỡ mã hóa giọng nói và truyền tệp của người dùng".

Chứng nhận chứng chỉ SSL – một giao thức bảo mật đảm bảo rằng thông tin chỉ được truyền giữa các thiết bị và máy chủ đáng tin cậy – của “My 2022” không có hiệu lực, có nghĩa là phần mềm có lỗi mã hóa nghiêm trọng. Cũng chính là, phần mềm này có thể được kết nối với máy chủ độc hại, tin nhắn có thể bị chặn, v.v.

Vậy thì, lỗ hổng mạng này có phải là do chính quyền Trung Quốc cố tình đưa vào không? Báo cáo nói rằng, chế độ này thực sự từng phá vỡ công nghệ mã hóa để tiến hành kiểm duyệt và giám sát chính trị; đồng thời cũng từng sử dụng liên lạc mạng không được mã hóa để phát động các cuộc tấn công. Ngoài ra, các chính quyền địa phương của Trung Quốc cũng thường sử dụng kỹ thuật đánh chặn dữ liệu để thăm dò lưu lượng truy cập wifi nhằm phục vụ cho mục đích giám sát.

Kiểm duyệt "từ nhạy cảm về chính trị"

Phần mềm này còn có một tính năng cho phép người dùng báo cáo cái gọi là "nội dung nhạy cảm về chính trị". Hiện không rõ thông tin này sẽ được chia sẻ cho cơ quan, tổ chức nào.

Ngoài ra, các nhà nghiên cứu cũng tìm thấy một biểu mẫu kiểm duyệt "các từ nhạy cảm" trong phần mềm. Đó là một tệp văn bản có tên “illegalwords.txt" bao gồm 2.442 từ và cụm từ. Chủ yếu bằng tiếng Trung giản thể, nhưng cũng có một phần nhỏ là tiếng Duy Ngô Nhĩ, tiếng Tây Tạng, tiếng Trung phồn thể và Tiếng Anh.

Các từ hoặc cụm từ này bao gồm nội dung về khiêu dâm, cũng như một lượng lớn nội dung về chính trị hoặc tôn giáo. Ngoài ra còn có các từ liên quan đến Đảng Cộng sản Trung Quốc (ĐCSTQ) và các nhà lãnh đạo của nó, Pháp Luân Công, sự kiện ngày 4 tháng 6 (Thảm sát Thiên an Môn năm 1989), kinh Koran, Đạt Lai Lạt Ma và người Duy Ngô Nhĩ Tân Cương.

Ví dụ, có các cụm từ như "Thiên An Môn", "Đảng Cộng sản Trung Quốc tà ác" (Chinese Communist Party evil), "Hồ - Giang nội đấu" (chỉ 2 cựu lãnh đạo Hồ Cẩm Đào và Giang Trạch Dân), "Pháp Luân Đại Pháp hảo", v.v. Nó cũng bao gồm tên của Chủ tịch Trung Quốc "Tập Cận Bình", và một số cơ quan như Quốc vụ viện Trung Quốc, Cục Sở hữu trí tuệ Nhà nước, v.v.

Citizen Lab cũng tìm thấy mã phần mềm có khả năng kiểm duyệt danh sách các từ nhạy cảm của ứng dụng này.

Hiện danh sách "các từ nhạy cảm" đang ở trạng thái ngủ đông (không hoạt động) và không chặn bất kỳ liên lạc nào. Nhưng nhà nghiên cứu Knockel nói, "Kích hoạt chức năng kiểm duyệt của danh sách này là việc dễ như trở bàn tay".

Theo quy định chính sách của "My 2022”, trong các trường hợp liên quan đến "các vấn đề an ninh quốc gia và điều tra tội phạm", ĐCSTQ có thể chia sẻ thông tin cá nhân người dùng mà không cần sự đồng ý của họ.

Hiện tại, các vận động viên đến từ Hoa Kỳ, Vương quốc Anh, Canada, Úc, Bỉ và các quốc gia khác được cảnh báo giữ các thiết bị điện tử cá nhân của họ ở nhà để đề phòng gián điệp Bắc Kinh đánh cắp bí mật. Ông Knockel kiến nghị rằng nếu họ cần dùng phần mềm này, tốt nhất là nên kết nối Internet qua một mạng riêng ảo (Virtual Private Network – VPN).

Citizen Lab đã thông báo cho Ủy ban tổ chức Olympic Bắc Kinh về lỗ hổng an ninh vào tháng 12/2021 nhưng vẫn chưa nhận được phản hồi. Báo cáo cũng nói rằng, lỗ hổng bảo mật của ứng dụng "My 2022" không chỉ vi phạm các chính sách liên quan của Google và Apple, mà còn vi phạm luật bảo vệ quyền riêng tư do chính ĐCSTQ ban hành.

Đông Phương